- 오늘자 보안인 기고글입니다. 전 주현씨야 인식개선을 위해 워낙 많은 노력을 기울여 오고 계신 분이라 도움을 드리고 싶었는데 이런 형태로 밖에는 아직 안되네요. 참고하세요.

Malware Launch Detected!

바다란 보안컬럼니스트

어찌 보면 지금의 Malware는 인터넷 인프라에서 핵과 같은 폭발력을 지니고 있을 수도 있다. 작은 단초를 무시하면 큰 사고로 이어지는 것은 언제나 당연한 일이다.

1930년대 초 미국의 한 보험회사의 관리자였던 하인리히는 교통사고를 분석해 독특한 법칙을 발견 하였다고 한다. 한번의 대형 사고가 나기 이전에 29번 이상의 경미한 사고와 300번 가량의 징후가 발견 된다는 이른바 ‘하인리히의 법칙’을 발표하게 된다. 이 논리의 핵심은 모든 큰 사고가 발생 되기 이전에는 반드시 징후가 있으며 조짐들이 존재한다는 것이다. 갑작스런 대형 사고는 없다는 점이다. 이 규칙은 지금의 인터넷 세상과 공격자들의 역량에도 동일하게 적용이 될 수 있다.

지금까지 우리가 겪은 수많은 사건 사고들 중 근래 5~6년간 겪었던 공격이나 피해 유출의 사례는 이전과 비교해 얼마나 더 심각성을 띄고 있는지 우리는 인지하고 있을까? 매번 반복되는 피해와 공격에 대해 무감각해진 상태는 아닌지 돌아 봐야 한다. 하인리히의 법칙에서 의미 하듯이 1:29:300의 징후와 사고들에서 우리는 1에 해당하는 대형 사고를 얼마나 많이 겪었던가? 1.25 대란, 3.4 DDoS, 7.7 DDos, 농협의 사고, 그 외 헤아릴 수 없이 많았던 정보 유출 사고들은 모두 사소한 징후라고 볼 수 있을까?

수많은 대형사고들에 앞서 징후들은 분명히 있었고 그 징후를 제대로 보지 못한 문제와 실제 영향을 가지는 대응을 못했기에 계속 발생 되고 있는 상황 속에서 지금 우리는 무엇이 먼저 이고 어떤 것을 중요하게 놓고 진행 해야 하는지에 대해 판단도 어려운 상황이라 할 수 있다.

2007년에 작성하여 공개한 IT서비스의 위험과 향후 대응 의 공개문서에서 언급된 많은 문제들은 그 이후 5년의 시간이 흐른 지금 개선은 말할 것도 없이 공격 기술과의 더 큰 격차 발생으로 심각한 상황에 직면해 있다.

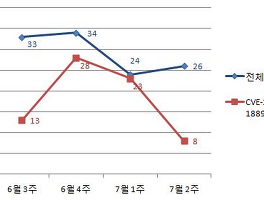

시일이 지난 이야기이지만 지금의 상황도 달라진 것이 없다. MS의 Malware Protection Center의 통계치를 보면 국내의 환경이 어떤 상황인지 좀 더 쉽게 인식 할 수 있다. 이 표에서 언급된 CVE 2011-2110은 Flash Player의 취약성을 이용한 공격으로서 관련 정보는 다음에서 확인 할 수 있다. http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2011-2110

2011년 6월에 조사된 데이터이며 그 데이터를 살펴보면 지금 어떤 상황에 처해 있는지 한 단면을 통해 분명하게 확인 할 수 있다.

본 조사결과가 의미하는 바는 Flash 취약성을 이용한 공격에 대해 전 세계의 탐지 데이터를 가지고 비교해 보았더니 한국에서 발생된 공격이 전 세계의 거의 90% 가량을 차지함을 보이고 있다. 또한 모든 급등 기간들은 주말에 집중됨을 알 수 있다. 금,토,일에 걸친 공격의 급등이 전 세계 모든 국가들에 비해 월등함을 확인 할 수 있고 수치 또한 매우 높은 비율을 차지하고 있는 상태이다. 2011년 6월의 조사결과이나 이 현상은 지금도 달라지지 않았고 더 심화되고 있다.

주말마다 급증하는 악성코드에 대한 현상은 일상적인 이야기이지만 MS외에 Kaspersky lab에서 운영하는 Securelist를 통해서 보는 국내의 위험도 동일함을 볼 수 있다.

<ref: securelist.com>

모든 악성코드의 급증한 기간은 주말을 표시하고 있으며 악성코드의 대부분이 트로이쟌 및 백도어, 계정 탈취형 악성코드가 다수를 차지하고 있다. 해외기업들이고 또한 백신에 관련된 기업들의 한계는 명확하다. 악성코드가 발견된 이후에 통계가 누적 될 수 밖에 없으며 최초의 공격코드들이나 백신에 탐지되지 않는 악성코드들에 대한 누계는 심각할 정도로 빠져 있을 수 밖에 없다. 위의 MS나 Kaspersky의 통계가 의미하는 점은 알려진 악성코드에 의한 공격도 주말 집중이 심각할 정도로 높으며 또한 한국 내에 대한 공격이 전 세계에서 가장 높은 비율을 차지함을 보여 주고 있다. 또 다른 통계치는 국내 보안업체인 빛스캔㈜에서 수집한 통계 정보로서 동일한 경향을 확인 할 수 있다.

빛스캔에서 수집된 정보는 악성코드의 종류에 관계 없이 정상적인 웹서비스의 소스코드를 공격자가 변경하여 모든 방문자들에게 악성코드가 배포 되게끔 만들어 주는 Malware link에 대한 통계치 이다. 즉 신규 Flash 공격 코드나 IE, Windows Media, Java에 대한 공격들이 발생 되는 것과 관계없이 위험성에 대해서 인지 할 수 있는 통계라고 할 수 있다. 빛스캔의 통계에서도 주말에 집중된 공격들을 볼 수 있으며 하나의 악성링크에서는 다양한 공격들이 사용자 환경에 맞추어서 발생이 된다.

< 2011.12.1~ 2012.2.4일간의 웹서비스에 추가된 악성링크 발견 수치 >

2011.12.1일부터 2012.2.4일까지의 악성링크에 대한 발견 수치만 보아도 주말 공격은 여전히 계속 되고 있다. 악의적인 링크중 하나에서 사용자 PC로 내려오는 악성코드에 대해서 Virus total을 이용해 탐지여부를 확인한 화면을 보면 43개의 주요 백신에서 5개만 탐지됨을 볼 수 있다.

최근의 공격 동향을 보면 웹서비스에 특정 링크를 실행 되도록 넣어두고 ( 일반적으로는 JS 파일 혹은 html 내에 직접 넣기도 한다. ) 사용자 PC의 환경에 맞춰서 다양한 공격코드를 맞춤 형식으로 공격하여 실제 악성코드를 사용자 PC에 설치한다. 맞춤형식의 공격에 이용되는 취약성들이 IE 취약성, Java 취약성, Windows Media 취약성, Flash 취약성 들이며 현재 공격 성공률은 60%라고 분석 되어 있다. (http://www.boan.com/news/articleView.html?idxno=6335) 즉 10명의 방문자중 무조건 6명 이상은 감염이 된다는 것이다. 이런 악성링크들이 일 평균 방문자가 최소 십만 이상인 사이트들 수십 곳에서 동시에 뿌려진다면 감염 수치는 얼마나 될까? 상상하기 힘든 수치가 나올 것임은 분명하다.

< 공격코드의 구조>

백신에 탐지도 되지 않는 악성코드들이 순식간에 웹 서비스 이용자들 다수에게 전파가 되고 감염이 되는 지금의 시점은 사건의 필요충분 조건을 완벽히 갖추고 있다고 볼 수 있다. 하인리히 법칙에서 말하는 1:29:300에서 1이 발생될 가능성이 매우 높다는 것이다. 이미 300번 가량의 징후와 29번 이상의 경미한 사고들은 이미 발생한지 오래 되었으며 이제 언제 사건사고가 발생해도 이상하지 않은 상황에 처해 있다.

빠른 인터넷 속도와 인터넷을 이용한 상거래의 활성화가 일반적인 한국에서 어쩌면 악성코드의 공격이나 유포가 활발한 것은 당연할 수 밖에 없다. 그렇다면 대응은 어떻게 해야 하는가?

대응을 하는 가장 기본적인 자세는 상태에 대한 인식이 먼저 되어야만 한다. 또한 문제 해결을 위해서는 전략이 있어야 한다. 가장 중요한 것은 문제가 무엇인지를 아는 것부터 일 것이다.

문제는 몇 가지로 간추려 질 수 있다. 취약한 웹서비스 (대규모 유포 방안으로 활용) , 정교해진 악성코드 유포 기술 , 탐지를 우회하는 악성코드 정도이고 이 문제의 해결은 기존의 방안과는 다른 차원에서 접근을 해야 한다. 이미 문제의 해결책과 노력들은 충분히 있었으나 지금까지의 노력으로는 문제를 극복하기가 어려워 보인다. 따라서 방향성 차원에서 변화가 필요해 보인다.

장기적으로는 웹서비스의 안정성 강화가 필수적이지만 잦은 변경과 다양한 서비스 환경은 일정수준의 안정성 강화라는 목표와는 괴리감이 크다. 또한 악성코드의 유포 범위의 제한은 일단 대규모적인 유포를 막고 범위를 좁힌다는 관점이지만 웹서비스를 통한 대규모 유포라는 현재의 상황에서는 현실적인 어려움이 있다. 두 가지 전략적 목표 모두 어려움에 처한 상황을 넘어 설 수 있는 기본적인 대안을 제시하고는 있으나 서비스의 확산이나 인식개선에는 부족함이 있을 수 밖에 없다. 이 문제의 해결을 위해 오랫동안 노력해 왔으나 지금도 부족함이 있다. 가장 중요한 점은 아직도 대부분의 사람들이 현재 상태의 심각성과 위험성에 대해 제대로 인지를 못하고 있다는 점이다. 본 기고 글로 현재 우리가 처한 상황에 대해 진지하게 인식을 하였으면 한다.

- 바다란 세상 가장 낮은 곳의 또 다른 이름

*현재 빛스캔에서는 유포지 확인 서비스 ( 인위적으로 공격자가 추가한 악성링크의 존재 유무 확인 서비스), 취약성 진단 서비스를 온라인에서 제공하고 있으며 각 서비스 모두 단순한 회원가입과 클릭만으로 확인 할 수 있도록 되어 있다. 특히 공익적인 목적을 위해 유포지 확인 서비스의 경우는 무상으로 오픈 되어 있으므로 본인이 관리하는 사이트가 악성코드 유포에 이용 되고 있지는 않은지? 자신도 모르는 외부 링크들이 연결 되어 있지는 않은지에 대해서 확인을 하는데 요긴하게 사용 할 수 있다.

취약성 진단 서비스의 경우 DB 훼손이나 서비스 장애가 발생되지 않도록 구성 되어 있으며 온라인 상에서 모든 URL내의 인자들에 대해서 진단이 가능하도록 되어 있다. 현재 서비스 제공은 유상으로 되어 있으나 서비스 금액 자체는 공익성을 목적으로 하고 있어서 비교하기 어려울 정도로 저가에 제공 되고 있다. 서비스의 이용은 scan.bitscan.co.kr 에서 확인 할 수 있다.

대규모 유포에 대한 탐지 시스템을 내부에서 운영하고 있으며 탐지 내역에 대한 분석은 KAIST 사이버보안연구센터가 담당하고 있으며 분석된 내용들은 연간 서비스 가입 고객에 한해 유상으로 제공 되고 있다. 국내의 심각한 현실과 실질적인 공격에 대한 분석이 이루어 지고 있으며 본 정보제공 서비스에 대한 문의는 info@bitscan.co.kr 로 요청 할 수 있다.

'Security Indicator > Insight' 카테고리의 다른 글

| MS XML 취약성 공격에 대한 전문 분석 공개 및 의미(CVE 2012-1889) (0) | 2012.07.20 |

|---|---|

| IBM 해킹에 비춰본 웹서비스 보안 (0) | 2012.05.22 |

| 21세기판 몽골기병의 침략 (2) | 2012.03.26 |

| 웹을 통한 악성코드 감염 분석 :디지털 페스트- 2012 (0) | 2012.03.06 |

| Malware Detected- 구글 블럭의 문제점 (0) | 2012.01.07 |