중요한 포인트 하나 정도만 알려 드리고 싶어서 정리를 하긴 했는데 하고 보니 ^^;

포인트 하나는 이겁니다. 공격의 변화를 보라는 거죠.

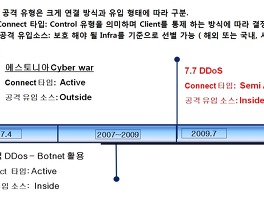

에스토니아 : Outside , Active

7.7 : Inside , Semi Active

이후의 방향은 효과를 주려면 7.7의 방향이 확실하게 사용이 될겁니다.

지금 언론에서 나오는 에스토니아 스타일 ( Outside , Active - Botnet) 은 절대 위협이 안되는 거죠.

왜냐.. 차단하면 끝이니깐.. - 여러 단계별 감쇄 방안들이 많이 있습니다. sinkhole 이라든지 IDC 단위의 대책들도 많이 있는 상태죠.

그러나 내부에서 발생하는것은 어떻게 할까요?

차단을 무슨수로 합니까? 이건 Botnet C&C (조정 서버)를 차단하는 것 외에는 방안이 없습니다.

Semi Active란 의미는 조정서버가 없다는 이야기죠. 반능동 이라고 봐야 됩니다.

초기에는 어느정도 Active한 연결이 되나 연결이 안될 경우에는 자체적으로 반응을 하는거죠.

내부에서 공격을 하려면 국내의 좀비 PC들을 많이 수집해야 합니다. 수집이 어렵냐구요? 매우 쉽습니다.

얼마전 제레미 님이 블로그에 간략히 언급한 Mass sql injection은 지금도 엄연한 사실입니다.

정확한 통계인지는 모르겠으나 국내에서 주간 단위로 악성코드를 유포하는 웹 URL이 만여개가 넘더군요. ( Ahnlab 통계) .

이 통계가 알려진 유형들만 제한된 범위에서 탐지된다고 볼때 국내의 현실은 상상을 초월할 정도라고 봐야 됩니다.

이게 엄연한 현실이죠. 돈 있는 회사야 웹방화벽 도입하고 소스코드 컨설팅 받고 3~4개월 이상 소스코드 수정하고 하지만 그렇다고 해결이 되는것도 아니죠.

(웹 사이트 개편 안합니까? 코드 수정 한번도 없다고 보장 할 수 있습니까? )

국내 활성화된 URL이 대략 180~200만개 가량으로 봅니다. 이중 최소치로 잡아 절반 이상은 치명적인 문제점을 가지고 있습니다.

아직 Mass sql 도구가 타 DB 및 개발 언어로까지 적극적으로 확대 되지는 않은 것 같으나 시간 문제죠. 징후도 이미 나오구 있구요.

국내의 환경은 이미 초토화 될 때까지 진행된 상태입니다.

알고서도 이야기를 안하는 건지 몰라서 이야기를 못하는 것인지 모르겠으나 현실 인식은 명확해야죠.

해결 방안은 몇 해전 부터 계속 주장해 오던 바가 그대로 적용 됩니다.

1. 웹사이트의 치명적인 문제점을 손쉽게 찾을 수 있는 접근성 있는 도구의 출현 - 웹 베이스?

2. 컨설팅과 같은 주기가 긴 플랜은 비효율적이므로 웹서비스의 문제점을 해결 할 수 있는 빠른 SDLC 점검 패턴의 출현

( 저는 이걸 WDLC라고 부를껍니다. ) 소프트웨어와 서비스는 다른 관점이기에 다른 유형의 점검 패턴이 필요하죠.

이걸 하기 위해서 1번과 같은 도구가 필요한 것이구요.

3. 근본적인 문제 해결을 위한 적극적인 노력과 인식 전환 필요 ( 정부?) , 현 상태는 대규모 캠페인으로도 단기 해결이 어려운 정도 입니다.

4. 리더쉽 발휘가 가능한 컨트롤 타워의 존재와 수직이 아닌 수평적 관계를 가지고 협력 할 수 있는 전문가 집단의 활성화 ( 공짜로 할려면 될려는 것도 안되겠죠.)

5. 여러 문서들에 언급해온 종합적인 해결 및 방안에 대한 노력 ( 요건 많이 써놨습니다. 찾아들 보시길)

6. 여러분들의 노력 ^^;

국내만 이럴까요?

만약 7.7이 미국내의 PC를 동원해서 한국까지도 공격하는 형태가 되었다면 어떻게 되었을까요?

한국은 멀쩡.. 미국은 주요 사이트 초토화 됩니다. 당연한 이야기죠. 이제 사이버전은 시작됩니다.

집단속 제대로 못하면 털리는 건 매 순간이 될껍니다.

책임있는 국가기관 모두와 업계가 심각성을 알아야 하고 앞으로가 더 위험하다는걸 알아야 됩니다.

경험을 하고도 지금껏 뭉기적 대는걸 보면 앞으로도 갈 길은 까마득해 보입니다.

바다란~

'Security Indicator > Insight' 카테고리의 다른 글

| [컬럼] Digital pest - 지금은 더 힘든길로 진입 (0) | 2010.07.12 |

|---|---|

| [컬럼] 7.7 DDos 핵심은 무엇인가? (0) | 2010.07.06 |

| 분석(10) 구글 초비상. 예견된 위협 adsense worm (0) | 2010.04.27 |

| 분석(9) iphone , cyber war and application attack flow (0) | 2010.04.27 |

| 분석(8) 다이하드4.0 과 Cyber Terror (0) | 2010.04.27 |

invalid-file

invalid-file